Les SIEM : Gardiens Invisibles de Votre Cybersécurité

Qu’est ce qu’un SIEM ?

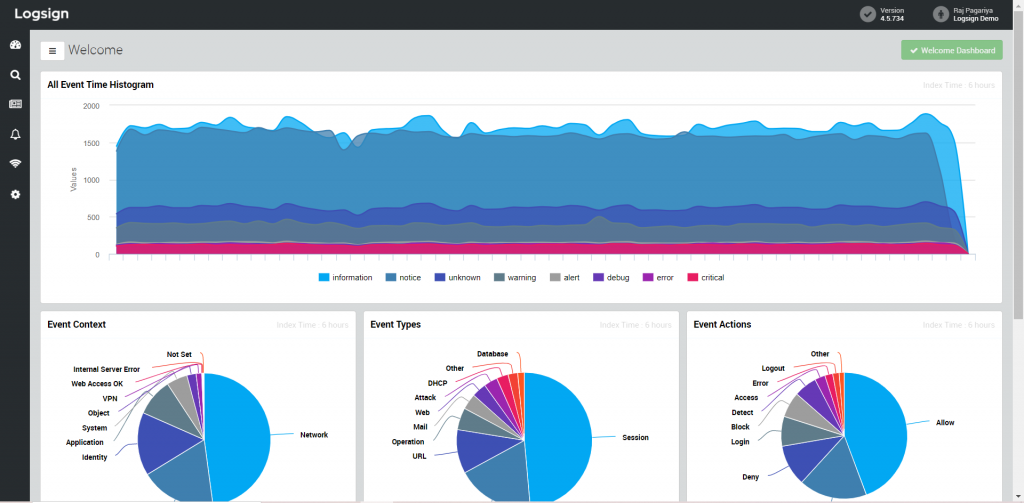

Un SIEM, acronyme de Security Information and Event Management, est un système sophistiqué qui joue un rôle central dans la défense informatique d’une entreprise. Imaginez-le comme un système d’alarme intelligent, mais pour votre réseau informatique. Il collecte, analyse et corréle en temps réel un flux constant d’événements de sécurité provenant de divers systèmes et applications au sein de votre organisation.

Comment fonctionne un SIEM ?

- Collecte des données : Le SIEM agit comme un aspirateur numérique, recueillant des données provenant de multiples sources : serveurs, pare-feu, systèmes d’exploitation, applications, etc. Ces données peuvent prendre la forme de journaux (logs) d’événements, d’alertes ou de rapports.

- Normalisation des données : Les données collectées sont souvent hétérogènes et doivent être formatées pour être analysées efficacement. Le SIEM les normalise pour permettre une comparaison et une corrélation aisées.

- Analyse et corrélation : Le cœur du SIEM réside dans sa capacité à analyser ces données. Il utilise des algorithmes complexes pour identifier les anomalies, les patterns suspects et les événements qui pourraient indiquer une attaque en cours ou imminente.

- Alertes et réponses : Lorsqu’une menace potentielle est détectée, le SIEM génère des alertes. Ces alertes peuvent être envoyées par email, SMS ou intégrées à des systèmes de ticketing. Elles permettent aux équipes de sécurité de réagir rapidement et d’atténuer les risques.

Pourquoi un SIEM est-il essentiel ?

- Détection précoce des menaces : Le SIEM permet d’identifier les attaques dès les premières phases, avant qu’elles ne causent des dommages importants.

- Réduction du temps de réponse : En automatisant une grande partie du processus d’analyse, le SIEM accélère considérablement le temps de réponse aux incidents.

- Amélioration de la visibilité : Le SIEM offre une vue d’ensemble complète de l’activité de votre réseau, facilitant l’identification des vulnérabilités.

- Conformité réglementaire : De nombreuses réglementations (PCI DSS, HIPAA, etc.) exigent une surveillance continue des événements de sécurité. Le SIEM est un outil indispensable pour répondre à ces exigences.

Les principaux avantages d’un SIEM :

- Centralisation : Toutes les données de sécurité sont réunies en un seul endroit, facilitant la gestion et l’analyse.

- Automatisation : De nombreuses tâches sont automatisées, libérant du temps pour les équipes de sécurité.

- Corrélation : Le SIEM établit des liens entre différents événements, permettant d’identifier des attaques complexes.

- Flexibilité : Les SIEM peuvent être adaptés à des environnements très variés et évoluer avec les besoins de l’entreprise.

- Centralisation

- Automatisation

- Corrélation

- Flexibilité

Le SIEM est devenu un élément incontournable de toute stratégie de cybersécurité moderne. En offrant une visibilité accrue sur les menaces, en accélérant la détection et en facilitant la réponse, il contribue à protéger les actifs numériques de votre organisation.